������Ʒ:�������ڰ�ɭ���Ծ��ֲ�����������ļ��ܻ��Ұ�ȫ

|

Ȼ�����˼���£��������̨���Զ��ˡ���͵����ô�죿���Ծ�һ�����������Dz����ģ��������û���ܱ��������˰Ѵ��̲���������������������߾����ˡ���ʱ�ҽ��������Ҫ�ĵ������úô��̼��ܱ������ο���

���� VeraCrypt ���ִ��̼��������������� TrueCrypt���dz����棬�dz�ǿ����������Ȥ�����˽Ⲣ��Ӧ�£� ����һ���������� BIOS ��̼����룬��㿴���Լ������������������ˡ�����һ��Ҫ�μ�������룬�����������Ҳ�Ȳ������ˡ�������Һ����Ҳȹ�������˼����ȥ���˷���һ̨�ʼDZ���һ����ܻ��ҡ�һ�ܵ�ʱ�䣬�������˱���IJȿӾ��顣 �ֻ��ֻ���ҪҲ�� iPhone����ϵ�У�û�ˣ�������������ĺ�ݮ����ʱ����̭�ˡ�����ǰ�İ�ȫ�Ժܿ��ǣ�һ�����Ƿ�չ���ڣ���һ�����ǰ汾̫����Ƭ����ͬ�ֻ�Ʒ�ƶ����Լ��� fork �汾�����ڰ�ȫ�����˲��١� �ֻ�����ͬ��Ҫ����ϵͳ�İ�ȫ���¼����صİ�ȫԭ���Ҿ��������⼸�㣺

�ֻ����棬�Ҹ��˻������ iPhone��ͬʱ���������� iCloud �˺ţ�һ���й�����һ������������װ��ͬ�������Ƶ� App ʹ�ã�ͦ��֣����������ʵ���� �������緽��İ�ȫ�������������ˣ��⼸���������ˣ������� HTTPS Everywhere �����ռ��˺������ķ���������ٳ֣��м��˹���������ôϵͳ������Ӧ�Ĵ������������Ƕ������⣬�������緽�棬���а�ȫ��ѡ��Ȼѡ��ȫ�ġ����粻����İ�� Wi-Fi�������� 4G/5G ���ְ�ȫ�Ըߵ���������ռ�������£������źŲ��ã��ż�ʹ�á� �������а�ȫ����dz���Ҫ���е��豸�ǿ��Կ��Ƕ�������ġ�ѡ��ڱ��õ�·��������Ӫ�̣�����̰ͼС���ˣ�������·��������Ӫ�̲��治���и�������Ϊ���֡� �����������������е���Ҫ���� Chrome��Firefox �ˣ����ܻ�����ҵ�����˻��� Brave��Ҳ�С�֪���ȸߵģ��Ŷ�ǿ��ģ���ȫ����Ҳ��Ƚϼ�ʱ���������ȫ����ʵ��̫�㷺��������˵����ֻ��ע���⼸��ͺã�

Firefox ���һ����� NoScript ����Ϲ���չ������NoScript ���ԺܺöԿ� JavaScript ������������������ķ������ڵ������Խ��Խ��ȫ�ˣ�ͬԴ��ȫ���ԡ�CSP ��ȫ���ԡ�Cookie ��ȫ���ԡ�HTTP ��ȫ��Ӧͷ���ԡ���չ��ȫ���Եȵȵȣ���������ڵİ�ȫ�߶�ȷʵ�Dz���ͬ�ն��NoScript ���ְ�ȫ��չ��ʹ�õĿռ�Ҳ��Խ��ԽС�ˣ�����Ȥ�Ŀ��������˽⡣ �������������㻹û�������������Ҫô�����㲻֪������֮��İ�ȫ��У�Ҫô�������Լ�ǿ��ļ��乬��ԼǷ���ǰ��Ҳ˵����һ��ʱ����ü��䵭������ң������Լ����ܳ����⡣������Σ��һ����Ƽ���ʹ���������������������Լǣ�֪�����磺1Password��Bitwarden �ȡ� �Ҳ�����Ҫ���ི���ⲿ�ֵ����ݣ���ؽ̳�ʵ��̫�����ˣ�����������Ҫ�̳�Ҳ���������֡�����Ҫ���ѵ��ǣ�

��һ�����Ǻ����͵ģ����� 1Password �İ�ȫҳ���йؽ��ܺ�˵���� ���а�����ȫ��������˽����ȫ�����Ȩ����֤����ȫ��ư�Ƥ�顢��ȫ��Ʊ�������ݡ���Щ���ݵ�������Ҳ�Ƿ���ҵ�ڽ��б�Ҫ����֤������Ƿdz�ֵ����Ŀ����ѧϰ�ġ� Bitwarden ���ø�����Щ����ȫ��Դ�ģ���������ˣ��κ��˶���ȥ��֤����ơ����ס� ����ʶ����û��1Password��Bitwarden ����������ͼ����ȷ��

���ʲô����а�ȫ����:) ˫������֤���ڻ������ϵ����ݰ�ȫ����һ�㿿�������룬�ڶ���ÿ�˫���أ������㿿����Ŀ����Ŀ�����ķ���������Ҳ���˵˫���ض��DZ��䣬���������õ�ȥ���Ļ�Ǯ������һ����������ˣ����ڻ���������������ָ����������ʶ����������飩��˫���ؾ����˰ɡ��������Ļ�ƽ̨�û��˫���ؿɲ��С���Ϊ���Ļ�ƽ̨�κ��˶����Է��ʻ����������ʣ�������뱻���ˣ���ζ������˺�Ȩ��ʧ�أ��ʽ�Ҳ��û�ˡ������ȥ���Ļ�Ǯ�����������ֻ�Ƿ����ڱ��ص���֤���ڿͼ�ʹ�õ�������룬����Ҫ�������Ӵ��������Ǯ�����ڵ��豸�� �������������˰ɣ��ã�֪����˫������֤ (2FA) �����У�Google Authenticator��Microsoft Authenticator �ȣ���Ȼ�������������������� 1Password��Ҳ���Դ��� 2FA ���ܵģ��dz����㡣������ζ��ǵ����ñ��ݣ���Ϊ��ʧ 2FA ��һ�����鷳���¡� ���⣬˫������֤Ҳ�����Ǹ������������˺š������¼Ŀ��ƽ̨ʱ�����ǵ��˺�һ����������ֻ��š���ʱ������ֻ���ͨ���յ���֤��ķ�ʽ�����еڶ�����֤����ô��Ҳ������Ϊ����һ��˫������֤��ʽ��ֻ�����ַ�ʽ��ȫ�Ծ�û��ô���ˣ��������䱻���˻��ֻ��� SIM �����ٳ��ˣ��ٻ��߷������䡢���ŵĵ����������ˣ���ôƽ̨���͵���֤��Ҳ�ͱ�һ�����ࡣ ��ѧ��������������ԭ����˵��֪���ļ����Լ��Աȡ��������϶��Խ���������ȫ�ɿأ��Ͼ����ǵij����㻹���ǿ�ѧ��������ȫ������ ��������Խ����ѱ���������м��˹�����ǰ��˵�����������绷��ȷʵû��ǰ��ô��⣬���� HTTPS Everywhere �����ռ��˺���Щƽ������ֻ��ˮ�棬ˮ��֮�����Ѱ���ӿ��ȴ���ױ��������������Ҳ�û�ر�õİ�ȫ���飬�Խ����ż�����ֵ�ã�ʵ�ڲ��У�һ���Ƕȷ�ϣ�ѡ�����ִ����Ѿá��ڱ����õ�Ʒ�ơ� ����������������Ҫ�� Web �������ݣ����ǻ�������ע��һ��ѷ��������õ����伸��������ѵģ��ƺ������һ�㣬�������Ӧ�ò�����ʧ��������죬����ʧ�ˣ���ô������������һ��ѷ���������ˡ����ּ�������治�Dz��ᷢ����������Ϊս�������ֵȡ���Ȼ�������Щ�������������������˵������������Ҳ�Ͳ���ô��Ҫ�ˡ� ���䷽�棬��Ȼ��ѡ���ͷ�ģ��� Gmail��Outlook��QQ ����ȡ������������İ�ȫ�о��������ⲿ�֣�������˵����Щ���䰲ȫ�����ӡ������ۺ�ʱ�㶼һ��ҪС����������ĵ��㹥����������ÿ���ʼ�����Ҫ�������������ʼ���������ӡ������ļ�������ľ�����ܾͲ��������С� ����������������ĸ���������ֻ������ร�� ������Щ��ͷ���������֮�⣬������������˽������ڱ���������˽���䣬������˽��˽⣺ProtonMail �� Tutanota���ҵĽ�������˽�����������������Ҫ�ر�������˽�ķ���ע�ᣬ����ע���»�ԾƵ�ʣ���ʱ�䲻��Ծ������������Ҳ�ͻ����ˡ� SIM ��SIM �����ֻ��źܶ�ʱ��ͬ����һ��Ҳ�Ǻ���Ҫ�Ļ������ݡ���Щ�����ǹ��ҵļ�����Ӫ�̶��ֻ��ŵİ�ȫ�������û��Ǻܲ����ģ�����ע�����ذ� SIM �������ϸ�İ�ȫ��֤���̣���Щ��������Ӫҵ���SIM ��������飬�Ҿٸ������� 2019.5�����˵� Coinbase �˺������� SIM Port Attack(SIM ��ת�ƹ���)����ʧ�˳��� 10 ������ļ��ܻ��ң��ܲ�ʹ���������̴���ǣ� ������ͨ����Ṥ��ѧ���ַ��õ�Ŀ���û�����˽��������Ӫ����ƭ�õ�һ���µ� SIM ����Ȼ��ͨ��ͬ�����ֻ������ɸ㶨Ŀ���û��� Coinbase �ϵ�Ȩ�ޡ� SIM ����ת���ˣ���ͺ��鷳�ˣ�������˵���Ǻܶ����߷�����ͨ���ֻ��������Ķ�����֤��ֱ��������֤������һ���dz����Ļ�����֤��ʽ���ֻ��ų�Ϊ���������㡣 ��ϸ�������Բο��� ���ķ���������ʵҲ������֪���� 2FA ���ߡ� SIM �����и����գ���������ֻ����˻��ˣ�SIM ����ȡ����ʹ�þ������ˡ��ҵ��������Թ���ο����ҵ� SIM �����������루PIN �룩��ÿ�ο���������ʹ�� SIM ������Ҫ������ȷ������ſ��ԡ����幥�������в�ѯ����ֻ���ѣ���������������룬�����鷳�������¡� GPG�ⲿ�ֵ�����֪ʶ����ǰ�Ķ��ᵽ�ˣ������������ռ���С����Է����պ����⣺ ��ʱ������� PGP��OpenPGP �� GPG �⼸�ֿ�ȥ���ƵĽз��������������£�

�⼸���ײ㶼���ƣ��� GPG �Ϳ��Լ��������ġ��������ٴ�ǿ�ҽ��飺������ô���е�û�ģ���ȫ������飬�ú� GPG ���Կ��Դ���������ȫ�У� ���뻷��ר��ǿ�����뻷�������ȫԭ���ʾ���Ҫ�߱������ΰ�ȫ����˼ά����һ��Ҫ���ţ�������Щ�˼�ʹ��ǿ����Ҳ�dz�����£������DZ��ⲿ�ˡ��ڲ��˻����Լ��������ڵ�ʱ��ֹ���ǵ�һ����ֹ�������������˺����ˣ��Ӷ�������Ϊһ�α��ڶ�½�����ڡ����䱾�ʾ�����Ϊ���లȫ��Ʋ����ڵģ������Ǹ������ֿ��ƴֱ��İ�ȫԭ�� һ�����õĸ���ϰ�ߣ�������ʱ����ʧ�Ľ�����Ŀ�����Щ��˽��������Σ����������˽�����磺

����ǰ���һ���Ƚϼ��˵Ĺ۵㣺��˽�������������ģ���˽���������Ƶġ� �������۵��ԭ������Ϊ���ڵ��µĻ�������������˽ʵ�����Ѿ�й¶�ò��С�������Щ����˽�йصķ���Խ��Խ�ռ������ҲԽ��Խ���ӡ�һ��ȷʵ�������õķ���չ�����ڴ�֮ǰ��������Σ����������������е���Щ֪ʶ�㣬����������������˽��������ؿ����š��ڻ������������ϰ���ˣ��㼸���������������ݿ��ܻ��кü����� ����ȫ˵����ô�࣬�˲����Ǹ����������ķ��ա������塷���о仰������С����֪����������ϰ����������ǡ���

����һ�������йصĵ㣬˵Ҳ˵���꣬���ҹؼ������Լ�Ҳ�в������⡣ֻ��˵սս���������ı����ˡ������ص㽲������Ҫ�ر�ע��ĵ㣬������������Щȱ���йصģ���������һЩƽ̨�ı���������������Ū�������ġ� Telegram��ǰ��˵�� Telegram �����İ����ˡ����Ȳ��ò�˵ Telegram ̫ǿ����ȫ���ȶ����㹻�Ŀ�������Ƶõ���̫���˵�ϲ������ Telegram ���Ļ�����Ҳ�û����Ǻ�ϲ����Telegram ̫�����ˣ��û������㹻���ܿ������㹻�ã��dz����㶨�Ƹ��� Bot ����ϼ��ܻ��ҿ��������ཻ�����鳬Խ Tor ���������Щ�����г���������������̫���ˡ� �罻�˺ŵ�Ψһ�ֶλ�����������ʲô�û����� XX ��֮��ģ����������Ա�������ȫ���á��е��罻ƽ̨���˺���֤���ƣ�����Ӹ��� V ʲô�ġ����ŵ��罻������ͨ��һЩָ�������Dz������˺ţ����� follow �����������������������ݻ�������ȡ����Щ���罻ȷ�����鷳Щ�������� Telegram ���������˹�ͬ����Щ Groups �Ĺ�����ͦ�����ġ� �����������������п��ӿ��Ա��꣬����ɹ�ʱ��һ��һ�ѻ������ꡣ �����罻ƽ̨�ϳ���˴����������壬��������һ��Ⱥ���������ţ�ͻȻð���˸���ȥ����ٷ��Ŀͷ�˽���㣨�ţ�����˽���� Telegram �Ļ��ƣ�������Ҫ�Ӻ��ѣ���Ȼ���ó�ɱ���̾��仰����һЩ�˾�½���Ϲ���... ��һ���Ļ���ֱ�����������һ��Ⱥ��������˳����㣬�������Ƿ�ð�ġ�����һ���;����ر���ʵ���ڲ����Ⱥ��¡����ָ�ľ������֡� ��Щ���dz������������ã�����ľͻ���©�������ã������ѷ��� DiscordDiscord �����������������������罻ƽ̨�����졢Ⱥ����Щ�������ܶ��У�����ĵĹ�����һ�������������������������Ǵ�ͳ��������ַ�����������ٷ�˵����

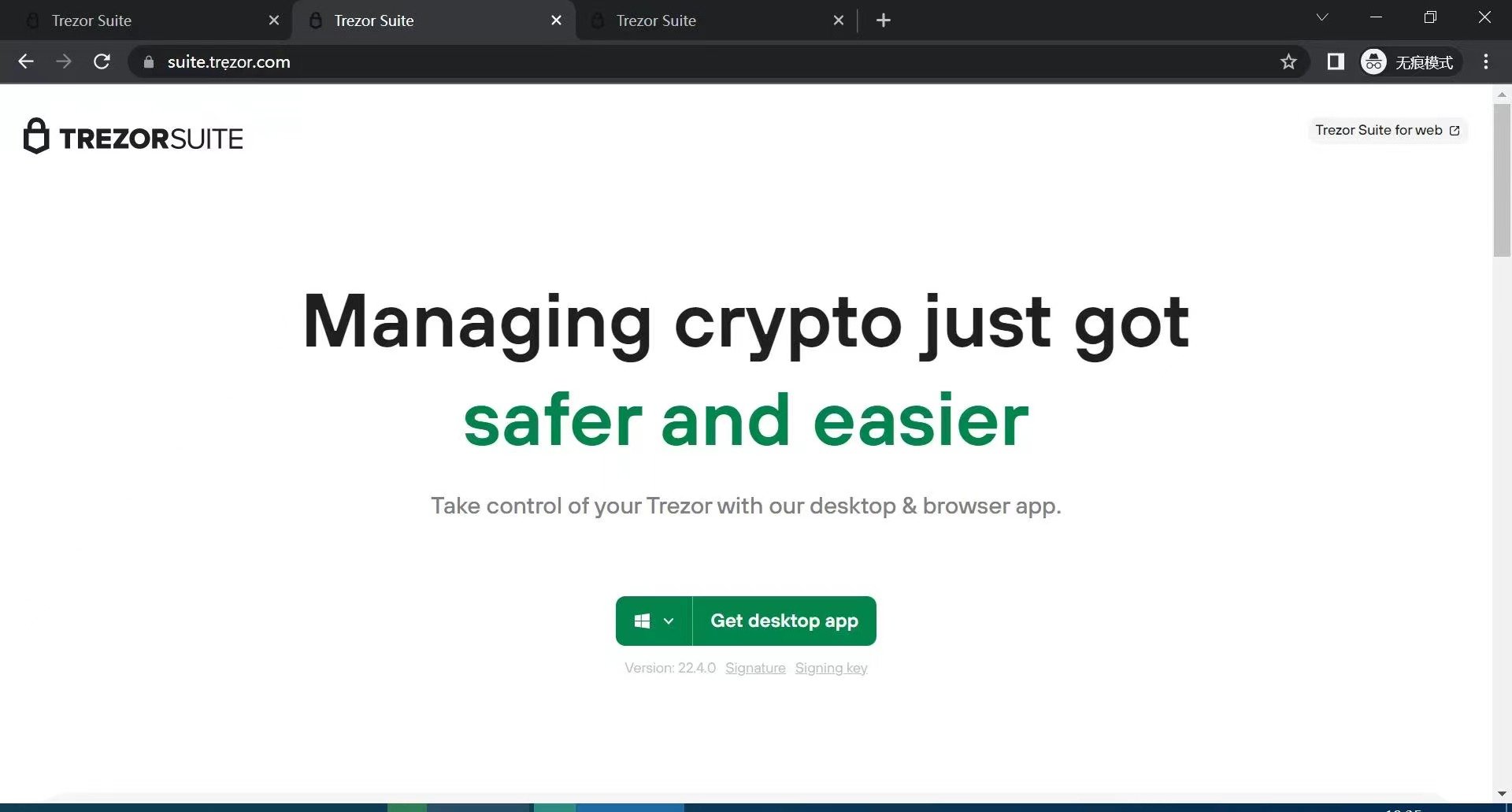

��ȥ���ã���ʵ���ϰ�ȫ�����սҲ�Ǻܸߵģ��ٷ�Ҳ��Ŭ������ר�ŵİ�ȫ��������˵���� ��ϧ�������˲���ȥ��ϸ�Ķ��ġ����⣬�ٷ�Ҳ��һ�����ܰ�һЩ���İ�ȫ����˵�������Ϊ�еİ�ȫ�������վ�ڹ����߽ǶȲ��ܵ��� ����������һ�㡣 Discord �Ϸ�������ô���� NFT ���������������еĹ�������Ҫ����ʲô������ⶼû�������һ�� Discord ��ȫ�����ô������� ������Ŀ���� Discord ����������ļ���Ҫ�����Ǹ���ν�� Discord Token��ʵ������������� HTTP ����ͷ��� authorization �ֶ����ݡ��������� Discord ���ڷdz����ˣ����ںڿ���˵��ֻҪ��취�õ���� Discord Token�����ɼ�����ȫ����Ŀ��� Discord Ȩ�ޣ�Ҳ����˵�����Ŀ���ǹ���Ա���й���Ȩ���˻������ (Bot)����ô�ڿ;Ϳ�������Щ��Ȩ�������ˡ� ���磬���� NFT ������վ�����һ�����ٷ����Ĺ��棬���Ǿ�һ���Զ����������վ��... ���˿���Ҫ�ʣ��ҵ� Discord �˺�����˫���� (2FA) ��֤ OK �𣿾��Ժ�ϰ�ߣ���Ӧ����������Dz��еģ�Discord Token �������Ƿ����� 2FA����������й�����Ӧ���������� Discord ���룬���� Discord Token �ͻ�ˢ�±仯�ˡ� ���ںڿ�������õ���� Discord Token �ģ������Ѿ���������������ַ��ˣ������һ���д�����������ͨ�û���˵������������ʵͦ��ģ�����Ҫ���ǣ�������̰�����֤�� ���� ���ٷ��� �ĵ�������������ڽ��Ƹ��£������ǽ�ٷ����ơ��ܷ�ð�;�����ð�ú����������������ļٿͷ��������� 2022.4 ��ͷ��Trezor ���֪����Ӳ��Ǯ���������û����յ����� trezor.us �ĵ����ʼ���ʵ���� trezor.us ������ Trezor �ٷ�������Trezor �ٷ�����ֻ�� trezor.io��������������һ������������ʼ��ﴫ��������������

����������� �����㡱 �ģ���ϸ���Ǹ� ẹ ������Ӣ����ĸ e���dz����Ի��ԣ�ʵ�������� Punycode����˵���������ģ�

����� trẹzor ����������������xn--trzor-o51b������������� Punycode ���ֵ��㷽ʽ������ǰ������ʵ�����ˣ����� 2018 ��ʱ���Ұ���һЩ�û������й��� ����������ȥ����ĵ���Ϳ������������ϵ�������������Ĺ�����ʽ������һЩ�ٷ����䱻���ƣ�����һ���û����� SPF ��������µ��ʼ�α�칥�������û���������ʼ���Դ����һģһ���Ĺٷ������� ������ڲ����������û�������ร�ˡ���Ŀ���ڲ��İ�ȫ���һ��Ҫ�ر�������Ա��ȫ������Զ����ֵ�û��ɱ���������ȥ����ġ�����������ֻ������ľ������ȴ�����ױ����ӡ��е��˰�ȫ��ʶʵ��̫��ڰ�ȫ���ֲ�˼��ȡ�������ˣ�˭��˭��ù�� Web3 ��˽�������� Web3 �����У�Խ��Խ����Ȥ�����ĵ���Ŀ���֣������ Web3 ������ʩ���罻ƽ̨�ȡ�������ʩ�е����˺��������ݷ�����һ��С�ľͷ��ָ���Ȥ��Ŀ��ĸ�����Ϊ�����ˣ��������������ϵģ����� Web2 ��Щ֪��ƽ̨�ϵġ�����һ����Ŀ��������������ˡ��� Web3 �罻ƽ̨�ij���Ҳ���ܼӾ�������˽���⡣ ��һ�룬���㽫��Щ Web3 �йصĸ������ⶼ����һ�飬��ǩ�������ϸ��ֽ����ȣ������˽��û��й¶���ࣿ�ܶ�����Ϊ���ᣬ����ʵ������Ƭƴ��һ��ʵ���Ͼ��������ȫ��Ļ�����ϲ���ղ���Щ NFT�����������Щ��Ⱥ��������Щ����������˭���˹������������Щ Web2 �˺š����Ծ��ʲôʱ�����ȵȵȡ����ɣ���������ʱ������˽��ø���⡣�����������˽����ô��Ҫ�����Դ�һ������������ָ������ݵĺ�ϰ�ߡ� ��ʱ�������С��˽Կ��������ʧ���Ѿ������ʽ���ô���ˣ�������һ�о���άϵ�� Web3 Ȩ�档���dz�˵��˽Կ�����ݣ����ڿ�������������ˡ� ����ȫ���־��ȵ��⣬������չ���ˣ����һ������ ��Զ��Ҫȥ�������ԡ� ����������ʽ�����������ij��ֵ���������������������ҵ����������γƺ������ҵ����Ȧ����Ȧ�������������ܻ��ҡ�������ҡ����ֻ��ҡ�Crypto��Web3 �ȵȣ�һ�еĺ��ļ���������Χ���������������ֵĶ�����ڻ�йأ������������⣬������ͬ�ʻ����ң�NFT��Ҳ�����ֲ�Ʒ���� �����ҵ�г����Ļ�������������������̫������ʽ��������������һЩ�����ԣ�Ҳ������Щ�Ƚ϶��ص�����ʽ����Щ����ʽ������������ҡ������ڿ��������������������ס�ľ���� C2 ��ת��ϴǮ���ʽ��̡����ʵȵȡ�2019.1�������˸�˼ά��ͼ�����ο���

ͬʱ�����Dz����ڸ���ά���� SlowMist Hacked ���������ڵ����⣬�����İ���������һ�ʱ���ʷӡ�ǣ� ���ֲ��������లȫ�㣬��������������Լ��ģ���ô���ǹ�ϲ�㡣������Щ�廨���ŵ�����ʽ���ҾͲ���չ���ˣ���������Ȥ����Ӧ���Լ�ѧ����չ�����˽�����Ǻ��£����ο����������ַ����Dz��������ֲ��ϡ��������Խ�����Ҳϣ�����ܲ�������������ҵ����һЩ�� ��������ô����Ȼ˵�˱����dz���ġ���ô������ʱ���������ܻ��ұ���ʱ����ô�죿�Ҿͼ�ֱ�����⡣���²��費һ����ȫ���˳���е�ʱ�������ش���ģ��������������� ֹ���һֹ���������ʧ��Ҫ�Ŵ��ˡ����Ϊ���������Σ�

�������ֳ����������ˣ�ǧ���侲����������κ�һ��Ҫ�������й��ֳ����м������鹩�ο���

���ܹؼ�������������������ǣ������ǽ���������ʱ���ֳ��Ѿ����߰����ˣ������ؼ�֤�ݣ�����־�������ļ��������ֱ������ɾ��������û�б������õİ����ֳ�����Ժ����ķ���������Դ��������ĸ��š� ����ԭ������ԭ���Ŀ�����˽���֣�����ڿͻ������ʱ���¹ʱ���ͷdz���Ҫ��Ҳ����ʬ���� (Post Mortem Report)����Ȼ���ڰ� Post Mortem Report ����Ϊ��ʬ����ֵֹģ����Ǻ��¹ʱ�����С� �������������˱����Һ�����ѯ������ô�죬�ܾ�����ǣ����������Ա�������������˵�����������¹ʱ����ˡ����Ҿ��ñ����ǿ�����ϰ������«��ư�����ġ��������ٰ����¼���˵���£�

���Ǿ����ڶԽ�ʱ��ģ��Ḵ�ӵĶ࣬ѭ���ġ���ʱ���˵ļ���Ҳ�������⣬�������ֿ��������ؼ���Ϣ�����˷�ʱ������˾���ʱ����������ʵ�ʶԽ��У����������������Ҫ�����ǵľ���ȥ�����������������պͶ��ҵ��˻���Ŀ��һ������¹ʱ��棬�����ϸ�������¹ʱ��档 ����Դ���������ɣ��������֡������ۼ�������ֻҪ���IJ飬�ܻ��з��֡������Ĺ���ʵ���Ͼ���ȡ֤����������Դ�ˡ����ǻ����ȡ֤���������ĺڿͻ�����������Դ�������ϳ�ʵ����ڿͻ�������һ����̬�������Ĺ��̡� ����Դ�������֣�

������Щ�鱨չ��������Դ�����ͷdz����ˣ�������Ҫִ����λ�Ľ��롣 ���Ȼ���Ƕ�ϣ���и��ý�֣���ʷ����¶�Ĺ����¼��������ص��������кý�ֵģ��ټ������ӣ�

���������Ļ���������δ�����ĺý�֡����еĽ�֡���������Dz��õĽ�֣�ͦ�ź�����������Щ�����л����˴��������飬ϣ��δ���ܽ��ý�ֵı������һ��̨�ס� ������־ͼ��ᵽ�⣬�Ҳ���������ϸչ��������֪ʶ���Ǿ�ģ��е���Ҳ���ó������ݲ�ͬ������������Ҫ���յ������У�

�����������棬���ֲậ�ǵİ�ȫ��Ҳ�Ƿ������棬��������ֻ�������Ű��ˡ� �������ֲ�һ��ʼ��������Ҫʼ�ձ��ֻ��ɣ��������ֲ��ᵽ���κ�֪ʶ�㡣���Ǹ�������ġ�DZ�������ҵ�������������������������������������е�һЩ��������Щ���������������������˼���Ļ����ͺ������������У���Ϊ�����һ���֡� Code Is Law���뼴���ɡ�������һ����Ŀ��������ָ���ܺ�Լ�йأ������˻���·�ˣ��ܺ����Ǽ���û��ϣ�����뼴���ɣ����ջ��ǻ������淨�ɡ� Not Your Keys, Not Your Coins�������˽Կ���Ͳ�����ıҡ���ʵ�����û��õ���˽Կ����û��������Ԧ���Լ���˽Կ��������Ϊ���ְ�ȫ���⣬�Ҷ��ˡ���ʱ��ᷢ�֣��ҷ����㹻���������ܺõ�ƽ̨�������ȫ�����ࡣ |

��������

��������

@��Ү����

Processed In:��14.6094��Seconds, CMS��55Queries��Amazon Web Services

@��Ү����

Processed In:��14.6094��Seconds, CMS��55Queries��Amazon Web Services

����λ�ã�

����λ�ã� ����

����

[����ƪ]

[����ƪ]